К счастью, есть несколько способов, позволяющих если не полностью скрыть следы своего пребывания в сети, то сделать их максимально размытыми и неприметными.

Как стать анонимным в сети Интернет

Эпоха вседозволенности и анархии в сети стремительно подходит к концу. Новые порядки надо встречать подготовленным и вооруженным.

Все последние годы прошли в тренде все более усиливающегося контроля государства за своими гражданами. Особенно успешно этот процесс продвигается в сети Интернет, на что нам так удачно открыли глаза откровения Сноудена. Если учесть, что не только Соединенные Штаты занимаются подобным, а и все страны, в той или иной мере, то картина получается еще более удручающей.

В свете этих событий совершенно естественно желание граждан обеспечить безопасность своих конфиденциальных данных и ослабление контроля за своей личной жизнью. Одной из мер для этого является противодействие своей идентификации в сети, то есть, обеспечение анонимности. О том, как это сделать, вы узнаете в этой статье.

Прежде всего, стоит остановиться на вопросе, а зачем вообще необходима анонимность в сети?

Да, действительно, анонимность — это личный выбор каждого, и многим она не нужна, а некоторые, например, публичные персоны, просто не могут себе ее позволить из-за особенностей своей деятельности. Другим же людям она может быть остро необходима, в целях безопасности, для осуществления своей общественной, гражданской или политической деятельности. Кроме этих полярных мнений, есть огромное большинство пользователей, которым просто неприятно, что за ними подглядывают.

Возможна ли анонимность в сети?

Сразу хочу вас расстроить — полная анонимность в сети практически недостижима. Каждый компьютер имеет свой ip-адрес, по которому можно идентифицировать владельца и его действия. Да, процесс идентификации можно значительно усложнить, но полностью избежать, без специальных технических средств, недоступных простым смертным, практически невозможно. Имейте это в виду.

Тем не менее, это не значит, что надо опускать руки. Ситуация похожа на защиту от воров. Хотя не существует замка, который было бы невозможно открыть, в наших силах сделать этот процесс настолько сложным и длительным, что ни один взломщик, без острой необходимости, за него не возьмется. Давайте посмотрим, что мы можем сделать.

С некоторых аккаунтов пользователи делают одинаковые вещи и пишут на одном языке. Так они препятствуют поисковому связыванию и чуть повышают уровень защиты. Другие же делают разные вещи и пишут на другом языке. Или же несколько раз используют переводчик Google, прогоняя свои тексты через разные языки.

Прокси и SOCKS

В сети данные обычно идут напрямую от сервера к клиенту. При таком способе передачи безопасность низкая. SOCKS — технология интернет-протокола, который использует промежуточный прокси-сервер в этом этапе. SOCKS имеет собственный IP-адрес, за счет чего адрес пользователя невидим.

SOCKS помогает обходить заблокированные Роскомнадзором сайты и заходить на те ресурсы, где ваш обычный IP-адрес по каким-то причинам попал в немилость. Один из слабейших способов защиты данных.

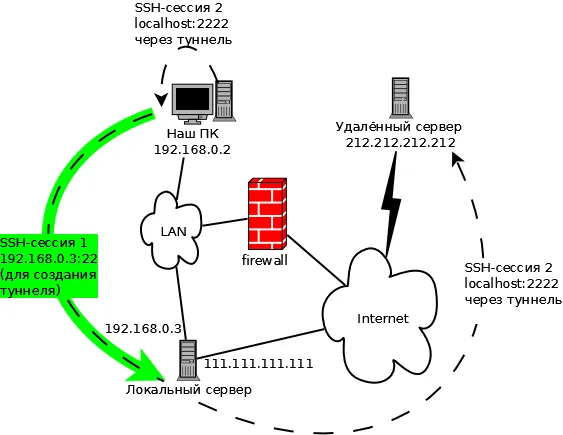

SSH-туннели

Еще один вид сетевого протокола, который позволяет удаленно управлять ОС и безопасно серфить по сети за счет переадресации портов. Туннели работают как шлюзы на пути информации от сервера к клиенту. Входя в эти шлюзы, информация зашифровывается, затем перенаправляется по туннелю на сервер-двойник, а оттуда уже поступает к клиенту. Туннель обеспечивает высокую степень защиты данных. Неудобство такого способа в необходимости ручной настройки.

Нужно понимать, для чего вам нужна анонимность в глобальной сети. И понимать, подойдут ли вам требования и последствия этого. Наиболее простой причиной желать анонимности в интернете является связанная с этим свобода.

Построение новой цифровой личности с нуля

Как указано в практическом руководстве, есть несколько путей достижения достойной анонимности. Это же касается и построения новой цифровой личности. Хотя во всех путях есть несколько общих шагов.

Можно поставить вопрос шире. Как создать совершенно новую личность не только в цифровом мире, но и в офлайне? Очевидно, что это гораздо более надёжный способ замести следы и избавиться от хвоста старых идентификаторов. Здесь требуется замена офлайновых документов и/или смена места жительства. Иногда достаточно просто временного переезда в деревню или в другую страну (так делают некоторые граждане, попавшие под административную или уголовную ответственность по политическим делам). Но эта тема достаточно хорошо раскрыта в литературе, так что сосредоточимся на создании новой цифровой личности.

Примерный порядок действий такой.

Наличные деньги

В первую очередь понадобятся наличные. Старые добрые государства до сих пор выпускают бумажные банкноты. Нужно снять их со счёта или заработать. По идее, понадобится как минимум 1000 долларов, но чем больше — тем лучше.

Можно пойти в компьютерный клуб или другое место, где есть компьютер с доступом в интернет. Он нужен для создания адреса электронной почты. Для входа в компьютерный клуб расплачиваемся наличными и входим анонимно.

Вместо стандартного Gmail лучше зарегистрировать бесплатный аккаунт Protonmail. Нигде нельзя указывать личные данные или даты, в том числе в почтовом адресе, только псевдоним. Пароль из трёх-четырёх слов. Лучше запомнить его, а не записывать на листе бумаги. Менеджеры паролей — отдельный разговор.

Далее можно поискать на барахолках типа Авито/Куфар хорошие смартфоны и ноутбуки. Например, смартфон Google Pixel 3a и ноутбук Lenovo Thinkpad. На барахолке можно сэкономить 250-300 долларов на телефоне и 450-500 долларов на ноутбуке, по сравнению с ценой нового устройства в магазине. Проверьте, что устройства в рабочем состоянии и с приличными характеристиками. Договоритесь с продавцом о подходящем времени встрече в общественном месте, чтобы совершить сделку, заплатите наличными.

Как только у нас появились устройства, пришло время поработать над ними.

В первую очередь понадобятся наличные. Старые добрые государства до сих пор выпускают бумажные банкноты. Нужно снять их со счёта или заработать. По идее, понадобится как минимум 1000 долларов, но чем больше — тем лучше.

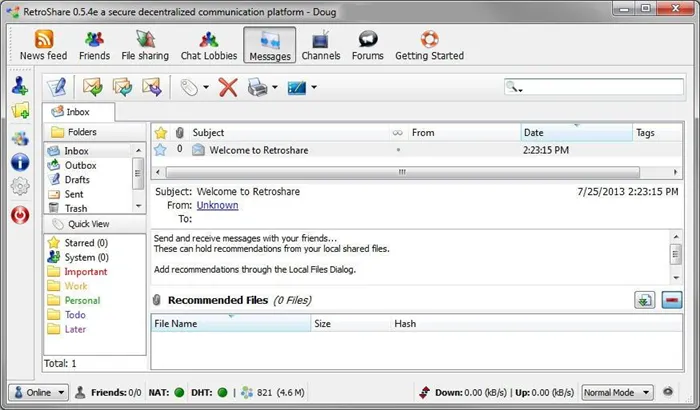

RestroShare

RestroShare bit.ly/cndPfx — это открытая кросс-платформенная программа для построения децентрализованной сети по принципу F2F (Friend To Friend), использующая GPG. Основная философия заключается в обмене файлами и общении только с доверенными друзьями, а не со всей сетью, из-за чего ее часто относят к darknet. Для установки соединения с другом пользователю надо сгенерировать с помощью RetroShare пару GPG-ключей (или выбрать существующую). После проверки подлинности и обмена асимметричным ключом устанавливается SSH-соединение, использующее для шифрования OpenSSL. Друзья друзей могут видеть друг друга (если пользователи включили такую возможность), но соединяться не могут. Такая вот получается социальная сеть :). Но зато можно шарить папки между друзьями. В сети существует несколько сервисов для общения: приватный чат, почта, форумы (как анонимные, так и с обычной аутентификацией), голосовой чат (VoIP-плагин), каналы, наподобие IRC.

Децентрализованная F2F-сеть

Raspberry Pi

Ты можешь удивиться: при чем тут Raspberry Pi? Мы же говорим про анонимность. А при том, что сей маленький девайс поможет этой анонимности добиться. Его можно использовать в качестве роутера/клиента, предоставляющего тебе доступ к Tor/I2P-сетям или анонимному VPN. Кроме этого, есть еще один плюс. В децентрализованных сетях достигнуть приемлемой скорости доступа к внутрисетевым ресурсам можно, только если постоянно находиться в ней. Например, в I2P доверие других «чесночных роутеров» к такому узлу будет больше, соответственно и скорость выше. Держать ради этого постоянно включенным свой компьютер или заводить отдельный сервер нерезонно, а вот потратить на это всего 30 долларов вроде и не жалко. В повседневной жизни можно будет пользоваться обычным подключением, а когда надо будет анонимно выйти в Сеть — просто пускаешь весь трафик через мини-девайс и не паришься ни с какими настройками. Надо сказать, что до недавнего времени устанавливать софтину I2P, написанную на Java, на «ежевику» смысла не было. Жадной до ресурсов Java-машине никак не хватало стандартных 256 Мб оперативы. С выходом Raspberry Pi model B, несущего на борту уже 512 Мб, это стало уже вполне реально. Так что давай рассмотрим основные моменты, связанные с установкой. Допустим, мы используем Raspbian. Первым делом обновляемся:

Затем устанавливаем Java, но не стандартную из пакетов, а специальную версию, заточенную под процессоры ARM, —bit.ly/13Kh9TN (как показывает практика, стандартная сожрет всю память). Скачиваем и инсталлируем:

После чего скачиваем и устанавливаем I2P:

Чтобы превратить Raspberry в роутер для I2P, надо немного поколдовать с конфигами. Переходим в ~/.i2p и начинаем редактировать файл clients.config . Там нам надо закомментировать строку

А затем в файле i2ptunnel.config заменить адреса в строках

на 0.0.0.0 . После чего можем запустить I2P-роутер, выполнив:

Также можно добавить в crontab следующие строки, чтобы софтина автоматически поднималась при запуске системы или после краша:

Осталось только организовать удаленный доступ к девайсу. Оптимальный способ — использовать динамический портфорвардинг через SSH. Для этого надо только установить в настройках I2P-туннель, который бы указывал на 22-й порт на локальной машине. Таким же образом можно превратить Pi в анонимный VPN (как это сделать, можно посмотреть тут —http://bit.ly/11Rnx8V) или подключить к Tor’у (отличный видеомануал по этому поводу http://bit.ly/12RjOU9). А можно и придумать свой способ, как использовать девайс для анонимных путешествий по Сети.

Использование фальшивой личности звучит интригующе, чем есть на самом деле, но во многих случаях это довольно эффективно для достижения анонимности в сети интернет :

Защитите своё подключение и скройте местоположение и IP-адрес

Существует три основных критерия:

- Настройки должны быть эффективными и безопасными.

- Они не должны привлекать к себе внимание.

- Нужно подготовить правдоподобные оправдания.

Оправдать использование VPN намного проще, чем Tor. Всегда можно сказать, что вы всего лишь хотели посмотреть видео с сервиса в США, который официально не работает в России.

Это не значит, что пользоваться Tor нельзя. Только ваши противники не должны знать об этом или что вы используете I2P. Также им не следует знать, что вы даже просто подумали об использовании Freenet.

Разделение как важный фактор анонимности в интернете

Чтобы у вас был анонимный сетевой образ, нужно разделять жизнь этого образа и вашу остальную жизнь. Любые пересечения создают ссылки. Когда ссылок становится достаточно много, анонимность теряется. Очевидно, нужно создавать разные адреса электронной почты и учётные записи. Не рекомендуется даже посещать одни и те же сайты, если это не самые популярные сайты. Например, ВКонтакте является достаточно крупным сайтом, но посещать одни и те же группы не следует. Иначе вас смогут распознать по языку, стилю изложения и определённым словам.

Опасно даже показывать одни интересы и одинаковые мнения. Особенно если они редкие. Кроме того, не надо общаться с самим собой с разных аккаунтов, поскольку люди хорошо распознают это.

Будет разумно разделять свои сетевые личности. Если у одной из них возникнут проблемы, для других ущерб будет минимальный. Проблемной личностью можно будет просто прекратить пользоваться. Если же информация о нескольких личностях связана, это может повысить интерес к вам и увеличить вероятность деанонимизации. Даже если вы не делали ничего противозаконного, не исключено, что за вами начнут наблюдать.

Допустим, вы арендовали VPS анонимно через Tor. Вы хотите указать адрес электронной почты для связи или опубликовать в социальных сетях информацию о сайте или чём-то ещё. Если эта личность связана с той, которая арендовала VPS, через адрес электронной почты, биткоин-кошелёк или как-то ещё, этого может хватить противнику для идентификации VPS. Дальше он может взломать сайт, собрать пользовательские данные, наблюдать за ними и т.д. В итоге это может вывести на вас в реальном мире.

Также важно разделять операционные системы. Например, использовать виртуальные машины VPN-маршрутизатора и виртуальные машины Whonix (Tor) для создания вложенных цепочек для большей анонимности. Можно задействовать VirtualBox, достаточно простой и безопасный. Qubes обеспечивает лучшую защиту от атак, но также подвержен пассивным утечкам, как и VirtualBox. Научиться работе с ним при этом гораздо труднее.

Все методы виртуализации уязвимы перед проникновением с виртуальных машин на хост-компьютеры. Когда вредоносные программы или злоумышленники совершают этот прорыв, всё пропало. Если такой риск есть, можно задействовать аппаратное разделение. Вместо виртуальных машин на компьютерах можно использовать несколько физических компьютеров, устройств вроде Raspberry Pi или каких-то ещё. Можно использовать множество хост-компьютеров и разделить виртуальные машины в зависимости от требуемого уровня изоляции.

VPN — специальные приложения, которые внедряются в браузер и меняют IP-адрес устройства на адрес сети. Данные в такой цепочке зашифрованы ключом, который есть только у участников сети. Даже если информация случайным образом утечет, то вместо нее мошенник получит бесполезный набор символов.

Инструменты, которые помогают оставаться невидимым

Существует целый ряд программ, с помощью которых можно скрыть свои действия, стереть цифровые «отпечатки пальцев» или оставаться невидимыми в интернете. Наиболее известной из них является Tor Network . Но те, кому, требуется более высокий уровень шифрования и анонимности, могут рассмотреть возможность использования VPN ( Virtual Private Network ).

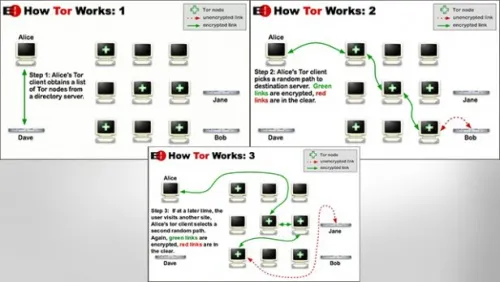

Tor Network

Tor — это программа для анонимности в Сети на русском, с помощью которой ваши онлайн-соединения пропускаются через связанные сети, каждая из которых принадлежит добровольцам со всего мира. Суть данной концепции заключается в том, чтобы блокировать возможность отследить пользователя и узнать его местоположение, а вам самим предоставить возможность посещать заблокированные сайты:

Tor Browser Bundle — это бесплатный пакет для Windows , Mac и Linux , который при запуске автоматически соединяет вас с Tor Network , а также запускает специально разработанную и модифицированную версию Firefox .

После запуска пакета, когда вы начинаете просмотр сайтов через Tor , весь контент, к которому вы подключаетесь, передается в зашифрованном виде и пропускается через упомянутую выше систему сетей. Tor Browser Bundle эффективно работает с любыми TCP-приложениями для мгновенного обмена сообщениями, удаленного входа и другими браузерами. Тем не менее, этот продукт не гарантирует 100 % анонимность, и он не должен использоваться для того, чтобы скачивать нелегальную музыку или фильмы. Это может вызвать перегрузку в сети Tor и спровоцировать проблемы у пользователей, которые используют пакет в надлежащих целях.

Протоколы, которые применяются на P2P-сайтах , часто можно использовать для сканирования IP-адреса , и они позволяют вычислить ваш фактический IP-адрес , а не тот, который сгенерировал Tor .

Тем не менее, Tor — это отличный продукт, которым можно воспользоваться, чтобы сохранить анонимность. Встроенная версия Firefox , основанная на Extended Support Release ( ESR ) Firefox от Mozilla , специально модифицирована для оптимизации функций безопасности и конфиденциальности. Для этого был заблокирован доступ к элементу Components.interfaces , который может быть использован для идентификации платформы компьютера пользователя. За исключением некоторых Flash-дополнений запрещено кэширование SSL-сеансов и заблокирована утечка информации о DNS через WebSockets .

Используя Tor Browser Bundle , вы будете относительно защищены от онлайн-снупинга ( кроме самых хитроумных злоумышленников ). Хотя обеспечить полную анонимность в Сети вам не удастся:

Если вы посмотрите на приведенный выше скриншот, то увидите, что с помощью навигации через Tor ваш IP-адрес скрыт. Это достигается через отключение JavaScript . Кроме этого модифицированная версия браузера успешно заблокировала скрипты, необходимые для сбора сведений о вашей системе.

Если вы хотите попробовать Tor Browser Bundle и посмотреть, насколько успешно он скрывает ваши цифровые «отпечатки пальцев», перейдите на сайт Tor , где можно скачать сам пакет. А также получить дополнительную информацию о том, как Tor помогает в достижении анонимности и безопасности при работе в интернете.

Дополнения для браузеров

Если уменьшение объема трафика для вас не слишком актуально, и вы обеспокоены лишь возможностью отслеживания действий со стороны злоумышленников, тогда используйте одного из многочисленных бесплатных дополнений, доступных для IE , Chrome и Firefox .

Они могут помочь блокировать запуск отдельных скриптов и вывод всплывающих окон, а также определить элементы отслеживания вашего местоположения.

DoNotTrackMe / Blur

Недавно вышедшая, но уже широко известная улучшенная версия DoNotTrackPlus . По сравнению с предыдущими версиями в ее черный список дополнительно добавлено свыше 300 рекламных площадок, а также более 650 технологий отслеживания:

Дополнение доступно для Chrome , IE , Safari и Firefox . После установки расширения и перезапуска браузера в панели инструментов появится значок DNTMe , и DoNotTrackMe начнет регистрировать попытки отслеживания вашей активности.

DNTMe отлично работает параллельно с уже установленными дополнениями. Работа браузера не замедлится, вы будете видеть тот же контент, что и прежде, за исключением части элементов рекламы, с которыми связаны попытки отслеживания. Вы будете получать информацию о количестве предпринятых и заблокированных попыток.

Adblock Plus

Еще одно бесплатное дополнение для IE , Chrome и Firefox . Оно считается одним из лучших для обеспечения анонимности в Сети , блокировки фишинга и трекинга, и защищает вас от вредоносных программ и нежелательной рекламы:

Вы можете добавлять готовые фильтры или использовать пользовательские. Но будьте осторожны при использовании неизвестных списков фильтров, так как они могут не учитывать что-то важное.

NoScript

Расширение для Firefox , Seamonkey и других браузеров от Mozilla . Это бесплатный пакет с открытым исходным кодом, он блокирует весь JavaScript , Java , Flash и другие небезопасные плагины, если они не являются доверенными. NoScript можно установить либо через хранилище дополнений Firefox , либо непосредственно с сайта NoScript :

NoScript отлично справляется с задачей скрытия информации о вашем местоположении, активности от скриптов, запрашивающих подобные данные. Расширение скрывает ваши цифровые « отпечатки пальцев » от подавляющего большинства сайтов в интернете и обеспечивает достойный уровень анонимности и конфиденциальности .